Время на прочтение

В этом кратком обзоре я хотел бы поделиться своим опытом, как отключить проверку SSL для тестовых сайтов, иначе говоря, как сделать HTTPS сайты доступными для тестирования на локальных машинах.

В современное время https протокол становится все популярней, у него масса плюсов и достоинств, что хорошо. Правда для разработчиков он может вызывать легкий дискомфорт в процессе тестирования.

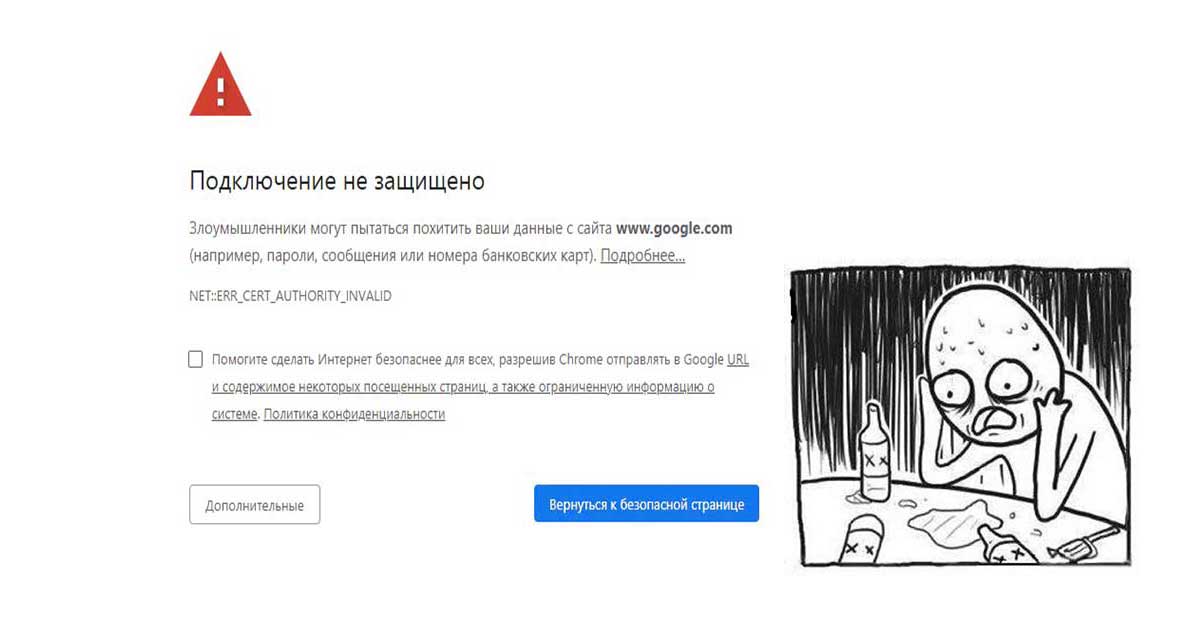

Всем известно, что при посещении сайта у которого “временно” что-то случилось c сертификатом вы обнаружите предупреждение, которое показывается, если сертификат безопасности не является доверенным net::ERR_CERT_AUTHORITY_INVALID?

Все современные браузеры показывают сообщение об ошибке HSTS

Что такое HSTS

HSTS (HTTP Strict Transport Security) — это механизм защиты от даунгрейд-атак на TLS, указывающий браузеру всегда использовать TLS для сайтов с соответствующими политиками.

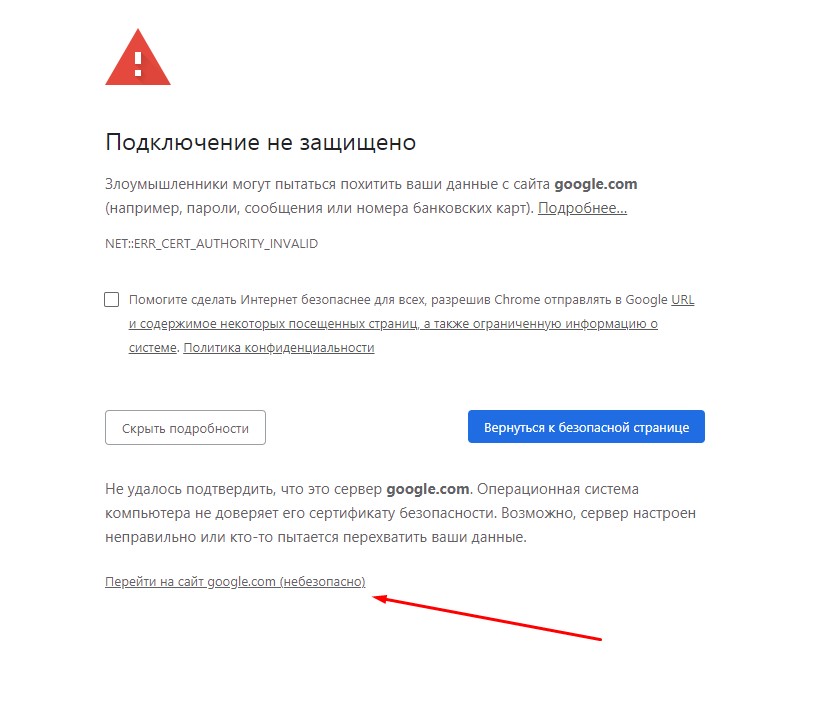

Самый простой способ обхода данного запрета — это, разумеется, нажатие на вкладку “Дополнительные” и согласиться с Небезопасным режимом.

Но не во всех браузерах как оказывается, есть данная возможность. Так я столкнулся с данной проблемой в Chrome на Mac OS

Разработчики данной операционной системы настолько обеспокоены безопасностью пользователей, что даже убрали доступ в «Небезопасном режиме» к сайту, несмотря на то, что это сайт владельца устройства.

Ну что ж, поскольку, вести разработку в других, более сговорчивых браузерах было не комфортно, вот способы как обойти эту проблему:

прямо на данной веб странице. Это даст возможность работать с сайтом без оповещение об ошибке на момент текущей сессии браузера, пока вы не закроете вкладку Chrome.

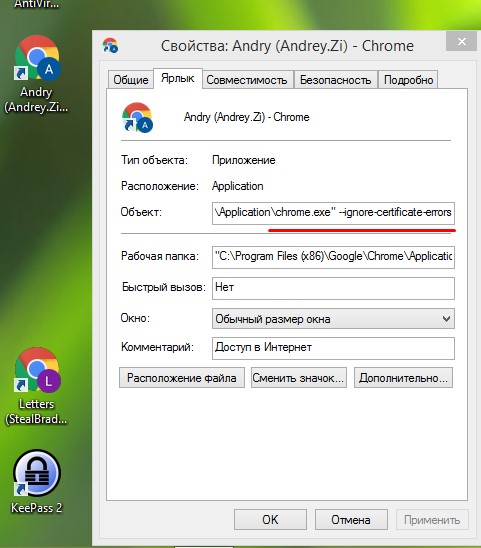

— Если же вам предстоит более длительная работа с сайтом, то рекомендую для этих нужд создать отдельного тестового пользователя на рабочем столе и указать ему необходимы флаги.

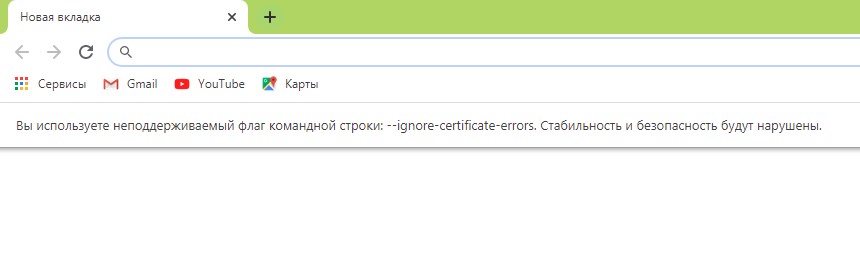

C:Program Files (x86)GoogleChromeApplicationchrome.exe» —ignore-certificate-errors

Для Mac OS

Achtung! Данные манипуляции необходимо выполнять с выключенным Chrome приложением, иначе чуда не произойдет.

Если вы оставите сертификат ненадежным, то некоторые вещи не будут работать. Например, кэширование полностью игнорируется для ненадежных сертификатов.

Браузер напомнит, что вы находитесь в небезопасном режиме. Поэтому крайне не рекомендуется шастать по злачным сайтам Интернета с такими правами доступами.

Надеюсь моя краткая статья кому-то пригодится при разработке и тестировании сайтов =)

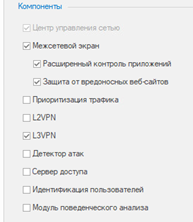

Приветствую всех в четвертой статье, посвященной Континент 4. В данной статье рассмотрим защиту от вредоносных веб-сайтов. Разберем работу SSL-инспекции, создадим профиль для работы с веб-фильтрами и настроим портал аутентификации.

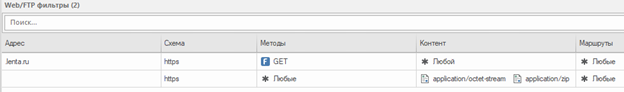

В Континент 4.1 предусмотрен механизм усиленной фильтрации, который может анализировать и обрабатывать сетевой трафик на уровне прикладных протоколов HTTP(S), FTP. Для защиты от вредоносных веб-сайтов используются Web/FTP-фильтры. Фильтры объединяются в группы. Каждый фильтр описывается следующими параметрами:

- адрес — доменное имя сервера-получателя;

- схема — схема адресации ресурсов интернета: FTP, HTTP или HTTPS;

- методы — методы запроса выбранного прикладного протокола;

- контент — список MIME-заголовков и расширений файлов;

- маршруты — названия веб-страниц, имена загружаемых файлов или соответствующие регулярные выражения;

- описание — краткое описание фильтра в произвольной форме.

Приступим к настройке веб фильтров.

SSL/TLS-инспекция

Первым делом необходимо включить защиту от вредоносных веб-сайтов и прописать DNS адрес на узле безопасности.

Для веб-фильтрации по протоколу HTTPS нужно выпустить корневой сертификат RSA и на его основе – сертификат SSL/TLS-инспекции. Это необходимо для того, чтобы Континент мог «видеть» зашифрованный трафик. По сути, реализуется атака «человек посередине» (MITM). Т.е. Континент перехватывает запрос пользователя и поднимает сессию от себя со своим доверенным сертификатом.

Так как MITM считается атакой, то с SSL-инспекцией не все так гладко. Многие браузеры активно борются с атакой MITM. Внутри браузера есть репозиторий глобальных доверенных сертификатов. В следствии этого, браузер распознает подмену сертификата и доступ к определенным сайтам может быть заблокирован. Решить эту проблему можно следующими способами:

1.Список исключений для SSL/TLS-инспекции. Если ресурс есть в списке исключений, то инспекция для него применяться не будет, соответственно блокировки запроса браузером не будет.

2.Запросить RSA ключ для доверенного сертификата, которому доверяют все. На основе этого корневого сертификата выпустить сертификат SSL/TLS-инспекции и установить на УБ.

В настоящий момент Континент поддерживает SSL/TLS инспекцию по TLS 1.2. В планах – поддержка TLS 1.3.

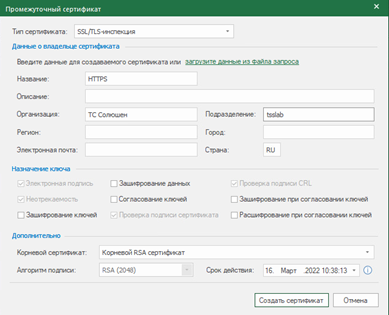

Корневой сертификат мы уже выпустили для системы мониторинга, поэтому приступим сразу к выпуску сертификата SSL/TLS-инспекции. Переходим «Администрирование» – «Сертификаты» – «Промежуточные центры сертификации».

- Тип сертификата – SSL/TLS-инспекция

- Корневой сертификат – Корневой RSA сертификат

Добавляем данный сертификат на УБ и устанавливаем корневой сертификат на АРМы, на которых будет происходить SSL/TLS-инспекция.

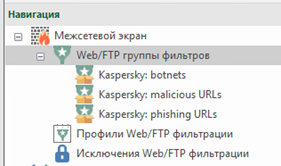

Группы фильтров

Переходим к настройке web-фильтров. «Контроль доступа» – «Межсетевой экран» – «Web/FTP-группы фильтров». В списке имеются предустановленные группы фильтров от Лаборатории Касперского. Их редактирование и удаление запрещено. Обновление сигнатур фильтров происходит автоматически с установленной администратором периодичностью. Данный функционал входит в UTM, а также может покупаться отдельно.

Группы фильтров Kaspersky:

- Botnets – вирусы ботнет сети

- Malicious URLs – URL-адресам с низкой репутацией

- Phishing URLs – фишинговые сайты

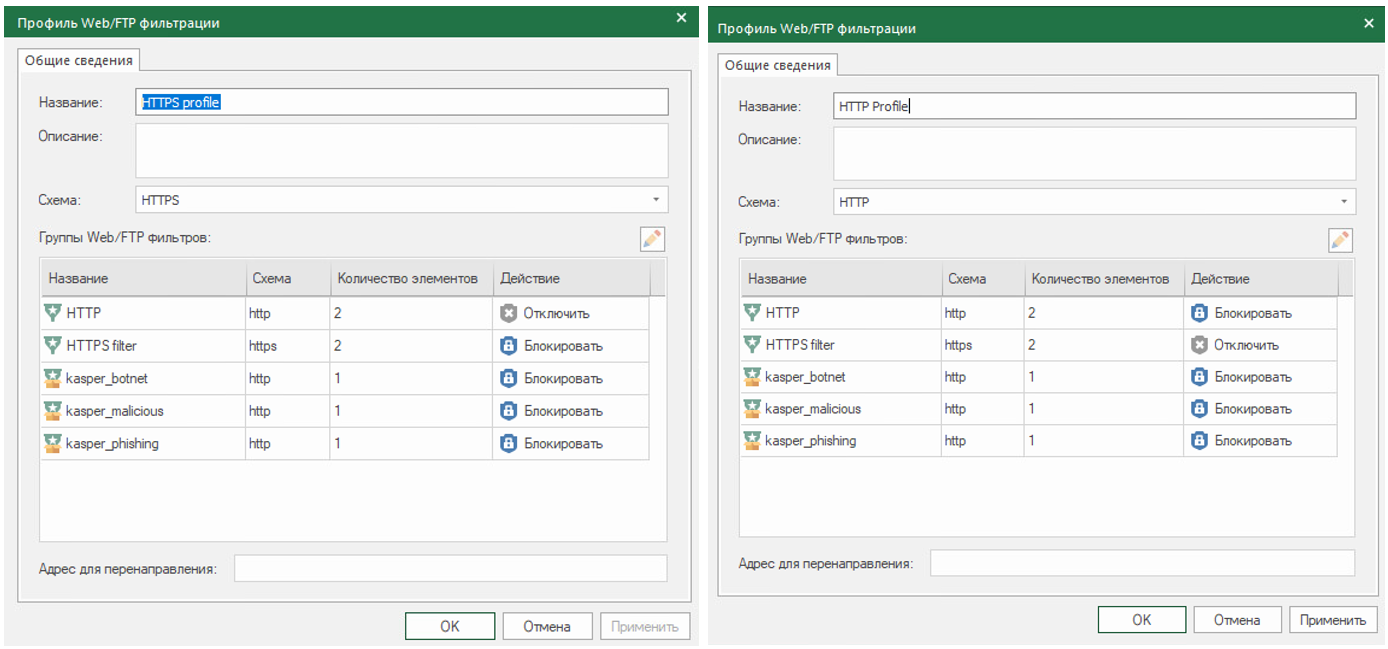

Группы от Kaspersky применимы для профиля, работающего как по HTTP схеме, так и по HTTPS. Создадим профиль, работающий по схеме HTTPS со следующими фильтрами:

1) Запретим доступ к новостному порталу lenta

2) Запретим скачивание исполняемых файлов и архивов. Также, создадим такую же группу, но для HTTP.

Далее настроим профиль, который будет включать группы фильтров. Для созданной группы и групп kaspersky выберем действие «Блокировать», остальные – «Отключить». Таким же образом настроим профиль для HTTP.

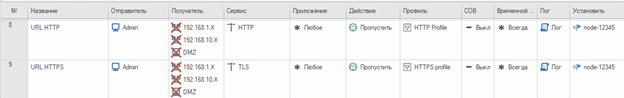

Далее включим созданные профили в правила фильтрации. Для прикладной фильтрации необходимо правило только с таким же сервисом. То есть, если осуществляется фильтрация по HTTP, то в правиле в поле «Сервис» необходимо выбрать «HTTP». Также, прикладная фильтрация должна быть задана в отдельном правиле фильтрации без инспекции протоколов и контроля приложений.

Если дополнительно к правилу фильтрации с профилем создаются правила трансляции, в которых указаны такие же отправитель/получатель, как и в правиле фильтрации, эти правила трансляции действовать не будут.

Создадим следующие правила, для тестирования веб-фильтров:

Сохраним и установим политику.

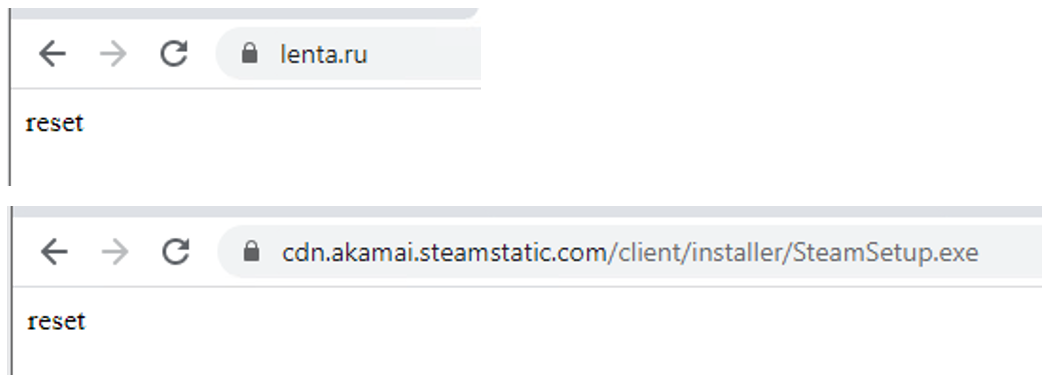

В результате все запросы на lenta.ru, скачивание исполняемых файлов и архивов будут заблокированы. Протестируем работу веб-фильтра:

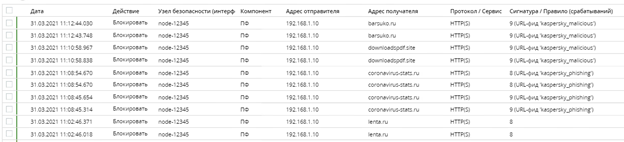

Логи будут выглядеть следующим образом:

Портал аутентификации

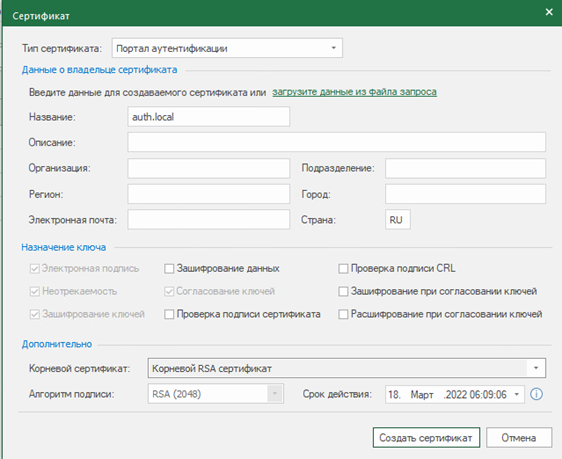

Портал аутентификации осуществляет аутентификацию пользователей с помощью веб-интерфейса. Для безопасной передачи данных между порталом аутентификации и ЦУС нужно настроить защищенное соединение. Для этого требуется выпустить на основе корневого RSA сертификата персональный сертификат портала аутентификации и промежуточный сертификат перенаправления на портал аутентификации. Имя сертификата портала аутентификации должно быть доменным, например, «auth.local»

Выпущенные сертификаты прикрепляем к УБ и переходим к настройкам идентификации пользователей.

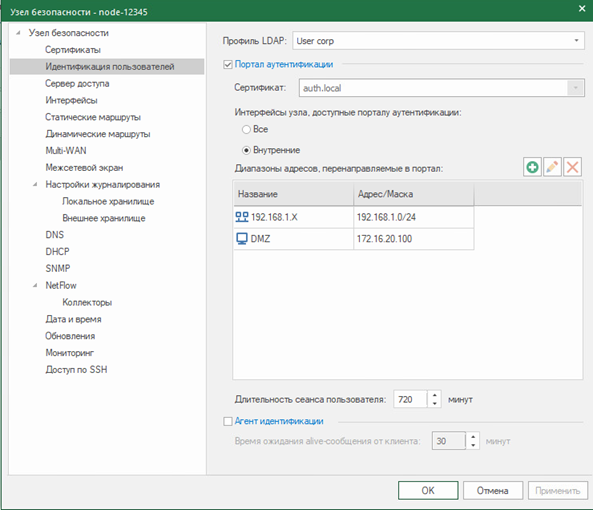

Для настройки портала аутентификации необходим активированный компонент «Идентификация пользователей».

Активируем «Портал аутентификации». В поле «Сертификат» указывается сертификат портала аутентификации. В поле «Интерфейсы» выбран пункт «Внутренние», портал аутентификации будет доступен только для внутренних интерфейсов. В «Диапазоне адресов» указываются сетевые объекты, для которых будет выполняться перенаправление на портал аутентификации. Возможно ограничить сеанс пользователей в интернете по времени. Для этого задается «длительность сеанса пользователя».

Далее, потребуется создать правила фильтрации, разрешающие прохождение трафика пользователям.

Сохраним и применим политику.

Для доступа к порталу аутентификации необходимо дополнить файл hosts или настроить DNS-сервер.

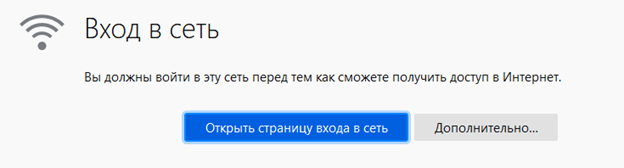

Если все процедуры настройки выполнены правильно, окно браузера компьютера пользователя при подключении к интернету примет вид:

Заключение

В этой статье рассмотрели компонент «Защита от вредоносных веб-сайтов». Функции данного компонента, а именно ssl-инспекция и веб-фильтрация являются важными в работе любого NGFW/UTM устройства. Также настроили портал аутентификации, который может ограничивать время пользователей в Интернете.

Подробную информацию о продукте можно найти на странице Код Безопасности.

Автор — Дмитрий Лебедев, инженер TS Solution

Windows, Windows 10, Windows 7, Windows 8, Windows Server, Windows Vista, Windows XP, Безопасность

- 31.01.2020

- 17 713

- Симптомы

- Устранение проблемы

В одной неназванной организации все было хорошо и легко, до той поры, пока не было решено обновить Kaspersky Endpoint Security 11 до актуальной версии. С обновлением до версии 11.2.0.2254 перестали работать различные сайты, особенно актуальные в бухгалтерии. И как оказалось, проблема эта довольно распространенная, но к счастью, решаемая.

Симптомы

После обновления на названную версию (хотя на форумах Касперского так же жалуются на эту же проблему с версиями 11.1.0.15919 и 11.1.1.126) появились проблемы следующего характера:

И, как оказалось, при отключении Касперского данные сайты стали открываться нормально, что дало толчок к пониманию причины данной проблемы.

Устранение проблемы

Начиная с версии 11.1 Kaspersky Endpoint Security 11 начал активно проверять HTTPS трафик, что приводит к определенным проблемам с различными сайтами, работающими по защищенному соединению. Исправить это можно следующими способами:

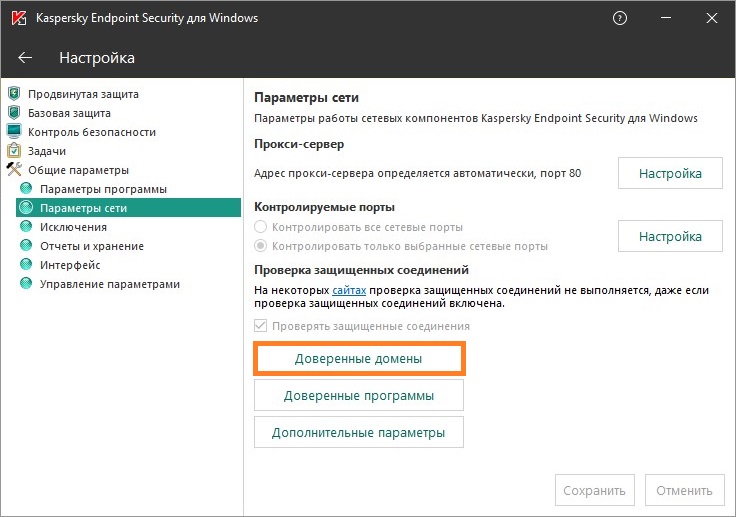

Добавление домена в список доверенных

В настройках Kaspersky Endpoint Security (или в нужной политике Kaspersky Security Center), нужно выбрать пункт «Общие параметры — Параметры сети», и там нажать на кнопку «Доверенные домены».

Там добавляем нужные домены, например:

После этого Касперский должен перестать вмешиваться в соединения с данными сайтами.

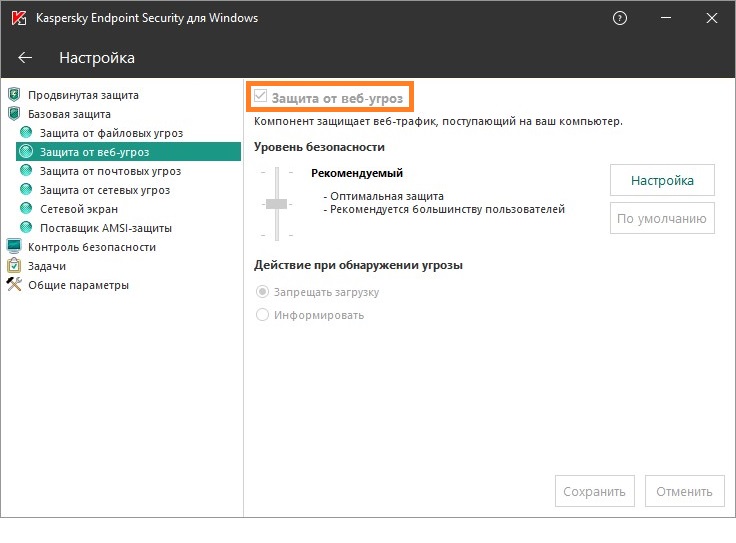

Отключение веб-контроля

Альтернативным, и более агрессивным способом будет полное отключение веб-контроля. Для этого, нужно в настройках Kaspersky Endpoint Security (или политики Kaspersky Security Center) выбрать пункт «Базовая защита — Защита от веб-угроз», и снять галочку с пункта «Защита от веб-угроз».

После выполнения данных действий Касперский перестанет сканировать ЛЮБОЙ веб-трафик!